Professionelle Sicherheitsanalyse für RACF-Umgebungen in IBM z/OS

Die Sicherheit von IBM z/OS-Systemen und dem Security Server RACF stellt insbesondere im Banken-, Versicherungs- und KRITIS-Umfeld einen zentralen Bestandteil der IT-Compliance und Informationssicherheit dar. Fehlkonfigurationen, überhöhte Berechtigungen oder unzureichende Überwachung innerhalb von RACF können erhebliche Sicherheits- und Compliance-Risiken verursachen.

Mit unserem spezialisierten RACF Security Analyse Tool unterstützen wir Unternehmen dabei, ihre RACF-Umgebung effizient, strukturiert und revisionssicher zu analysieren.

Das Tool wurde auf Basis langjähriger Praxiserfahrung im Umfeld von:

- IT-Audit

- IT-Revision

- Informationssicherheit

- IBM z/OS Security

- RACF Administration

- regulatorischen Prüfungen

entwickelt und speziell auf die Anforderungen großer Mainframe-Umgebungen ausgerichtet.

Funktionen des RACF Analyse Tools

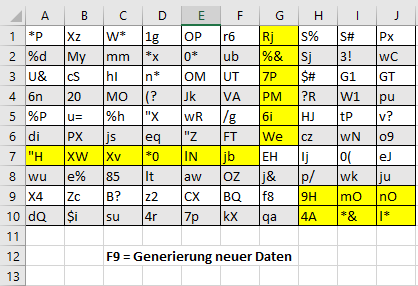

Das Tool analysiert RACF-Datenbanken bzw. IRRDBU00-Unloads automatisiert und identifiziert sicherheitsrelevante Schwachstellen, Auffälligkeiten und Compliance-Risiken.

Analysebereiche

- Analyse privilegierter Benutzerkonten

- SPECIAL

- OPERATIONS

- AUDITOR

- UID(0)-ähnliche Berechtigungen

- Identifikation kritischer RACF-Einstellungen

- Analyse von:

- UACC-Berechtigungen

- generischen Profilen

- Dataset-Profilen

- Ressourcenschutzklassen

- Gruppenstrukturen

- Erkennung von:

- verwaisten Benutzerkonten

- inaktiven Accounts

- ungenutzten Berechtigungen

- kritischen Berechtigungsvererbungen

- Sicherheitsbewertung von:

- RACF-Usern

- Gruppen

- Dataset-Profilen

- General Resource Profiles

- Unterstützung regulatorischer Anforderungen:

- ISO 27001

- DORA

- BAIT

- VAIT

- MaRisk

- NIS2

- interne Revision

Vorteile für Unternehmen

Mehr Transparenz in RACF

Das Tool schafft Transparenz über komplexe RACF-Strukturen und reduziert den manuellen Analyseaufwand erheblich. Das Tool beansprucht die RACF Systemadministratoren nur in geringem Umfang, da die Analyse offline durch den Auditor bzw. Revisor durchgeführt werden kann

Unterstützung von Audits und Revisionen

Die erzeugten Auswertungen eignen sich ideal zur Unterstützung von:

- internen Revisionen sowie

- insbesondere externe Prüfungen

- ISO-27001-Audits

- regulatorischen Assessments

- Security Reviews

Schnellere Identifikation kritischer Risiken

Sicherheitskritische Konfigurationen und potenzielle Schwachstellen werden automatisiert erkannt und übersichtlich dargestellt.

Optimierung der Compliance

Die Analyse unterstützt Unternehmen dabei, regulatorische Anforderungen und interne Sicherheitsrichtlinien effizient umzusetzen.

Zielgruppen

Unser RACF Security Analyse Tool richtet sich insbesondere an:

- Banken

- Versicherungen

- Rechenzentren

- KRITIS-Unternehmen

- IBM z/OS-Betreiber

- IT-Revisionsabteilungen

- Informationssicherheitsbeauftragte

- RACF-Administratoren

- Mainframe-Security-Spezialisten

Technologische Basis

Das Tool wurde speziell für große IBM z/OS-Umgebungen entwickelt und unterstützt die Analyse umfangreicher RACF-Datenbestände auf Basis von IRRDBU00-Unloads.

Die Architektur ermöglicht:

- schnelle Verarbeitung großer Datenmengen

- flexible SQL-basierte Auswertungen

- individuelle Sicherheitsanalysen

- revisionssichere Dokumentation

- professionelle Reporting-Funktionen

RACF Security Analyse vom Spezialisten

Als langjähriger IT-Auditor und Spezialist für IBM z/OS Security und RACF unterstütze wir Unternehmen bei der Analyse, Bewertung und Optimierung ihrer Mainframe-Sicherheitsarchitektur.

Der Fokus liegt auf:

- praxisnahen Sicherheitsanalysen

- regulatorischer Compliance

- revisionssicheren Auswertungen

- nachhaltiger Verbesserung der RACF-Sicherheit

- permanenten Audits

Jetzt Kontakt aufnehmen

Sie möchten Ihre RACF-Umgebung analysieren, Sicherheitsrisiken identifizieren oder Ihre Compliance-Anforderungen effizient unterstützen?

Dann nehmen Sie gerne mit uns Kontakt auf.